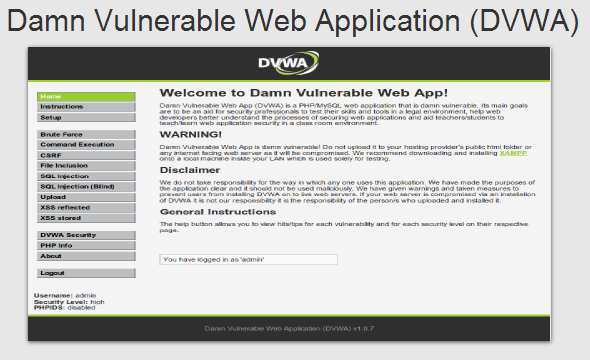

DVWA 全名叫 Damn Vulnerable Web App

- 是一個 PHP + MySQL 架設起來的環境

- 可以練習、測試自已對弱點的專業知織如何

- 經由這環境的洗禮加強安全觀念

- 最新 release 為 2011-10

下載方式

用 SVN 指令

svn checkout http://dvwa.googlecode.com/svn/trunk/ dvwa-read-only

或

到這下載 https://code.google.com/p/dvwa/downloads/list

記得安裝/啟動 httpd、PHP、MySQL、php-mysql,不然也玩不了

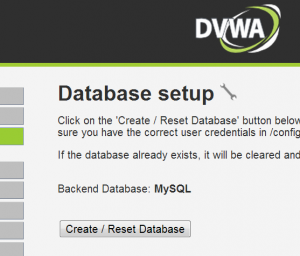

初始化 DVWA

編輯 config/config.inc.php,改一下 mysql 的帳號密碼,預設 mysql 的 password 是空白,也可直接 $_DVWA[ ‘db_password’ ] = ”; ,空的,反正是練習嘛

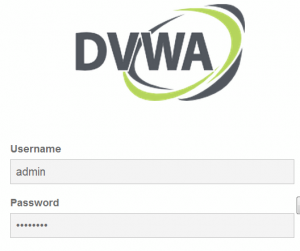

瀏覽 http://2.2.2.2/dvwa/setup.php,按一下 Create / Reset Database

這樣子就可以開始玩了 ( http://2.2.2.2/dvwa ),預設帳密為 admin / password

這個工具是測試用,可別放於正式對外服務的環境嘿

DVWA 裡有幾個主題,像 Brute Force、SQL Injection 等等,每個主題裡都有資訊可以參考用

它還可以調整安全性,在 DVWA Security 調整,換句說法是被攻破的難易度

如果要重玩可再按一次 Create / Reset Database

在 Brute Force 可以用

admin' --

或

admin' #

等語法測試,直接打 admin / password 也行啦 :),又或者用一些~~~爆力破解工具 burp suite

Firefox 設定 proxy Burp suite 使用proxy (intercept is on) 輸入帳密 action > send to intruder intruder > postitions > clear 反白 password=後的數值 > add Payloads > add 數值或是載入清單 Intruder > start attack 查看length長度不同,可能就是密碼

你可能會看到網頁的右下角有個 View Source 與 View Help,它是 DVWA 提供的 source code 比較,怎麼寫的比較 (安全性高、中、低),Help 就是說明囉

而 Command Execution 項目,給

127.0.0.1

跟給

127.0.0.1 | ifconfig

會有不同結果,這代表什麼呢 :),如果安全生高點,就顯示

ERROR: You have entered an invalid IP

File Inclusion 項目,瀏覽

http://2.2.2.2/dvwa/vulnerabilities/fi/?page=../../../../../../etc/passwd

你就看到好看的東西

SQL Injection 就丟以下給它

1' OR '1'='1

XSS stored 有以下五行的方式測試,第一行與第三行是會出現警告框,第二行是說明有可能可以透過不同大小寫,意思是說有時侯程式如果沒有判斷大小寫也是會被攻擊成功的

<script> alert("XSS!");</script>

<scrIPT>

<script> alert(document.cookie)</script>

<iframe width=333 height=333 src=tw.yahoo.com> </iframe>

<script>document.location=‘ssorc.tw'</script>

玩玩後要想一下怎麼防禦

滲透測試 弱點掃描 程式字串過濾 不留奇怪的檔案在伺服器上,.bak 、 .inc 、.old 等等 定期改帳密 限制管理介面權限,誰才可以存取 關閉錯誤資訊 關閉主機資訊 : apache, php版本資訊 取消 Directory Indexing 用 robots.txt,只防有良心的 bot 定期更新 使用 IDS、IDP

參考

收集弱點應用程式於虛擬機器練習

- http://code.google.com/p/owaspbwa/

金手指 :

- http://pentestmonkey.net/category/cheat-sheet/sql-injection

- http://ha.ckers.org/sqlinjection/

- http://ha.ckers.org/xss.html

弱點資訊網站:

- http://www.exploit-db.com

- http://packetstormsecurity.org

- http://www.securityfocus.com

留言

受益良多了

今天是查SQLMAP過來的 所來這是一套弱點入侵的模擬工具 學習了

yes